I den här artikeln ger vi tips på hur organisationer kan upprätthålla en säker hantering av privilegier för Windowsklienter i sitt nätverk och hålla obehörig åtkomst borta.

Lokala administratörsrättigheter: Nyckeln till Windows-klienter

En klient är i huvudsak en enhet som fungerar som en ingång för att en användare ska få tillgång till företagsnätverket och dess resurser. Ur IT-säkerhetssynpunkt betraktas varje klient som en potentiell cybersäkerhetssårbarhet. Organisationer tenderar att tilldela lokala administratörsrättigheter till anställda i hela företaget i ett försök att minska IT-administratörernas arbetsbörda och påskynda produktiviteten.

Lokala administratörsrättigheter är huvudnyckeln till en klient. Detta ger användaren fullständiga rättigheter att köra program av alla slag eller installera programvara på sina enheter, vilket i sin tur innebär att hela organisationens konfidentiella data utsätts för risker. Dessutom leder decentraliserad administratörsbehörighet till dålig insyn i de processer och program som körs i bakgrunden, vilket gör IT-säkerhetsteamet oförmöget att vidta lämpliga åtgärder när privilegier missbrukas.

Å andra sidan, om man tar bort lokala administratörsrättigheter från klienter ökar personalens beroende av IT-teamet när de anställda utför sina dagliga aktiviteter, vilket ökar arbetsbelastningen för IT-administratörer och påverkar produktiviteten negativt överlag.

Låt oss till exempel säga att en Windows-utvecklare som arbetar med Microsoft Visual Studio behöver administratörsrättigheter för att kunna utföra sitt arbete på ett effektivt sätt. Om administratörsrättigheterna tas bort från dennas enhet innebär det att hen måste förlita sig på att IT-avdelningen installerar utvecklingsrelaterade tillägg, drivrutiner och andra resurser som krävs för att utföra dagliga uppgifter. Att ta bort administratörsrättigheterna påverkar också i hög grad användare som behöver tillgång till olika systemaktiviteter, processer och program - vilket kräver att IT måste vara delaktig för att slutföra alla sådana aktiviteter.

Vad är privilege management?

Privilege management, hantering av privilegier, på klienter är en cybersäkerhetsstrategi som fokuserar på att tillhandahålla ett effektivt försvar för alla användarenheter i organisationen, som vanligtvis fungerar som ingångspunkter för angripare att komma åt ett företags känsliga tillgångar. Att begränsa och hantera användar- och applikationsrättigheter på enhetsnivå har blivit ännu viktigare i en tid av distansarbete där traditionella nätverksperimetrar är utraderade och gränserna definieras av användaridentiteter och dataflöden.

Gartner-analytikern Lori Robinson definierar tydligt hantering av klientbehörigheter som:

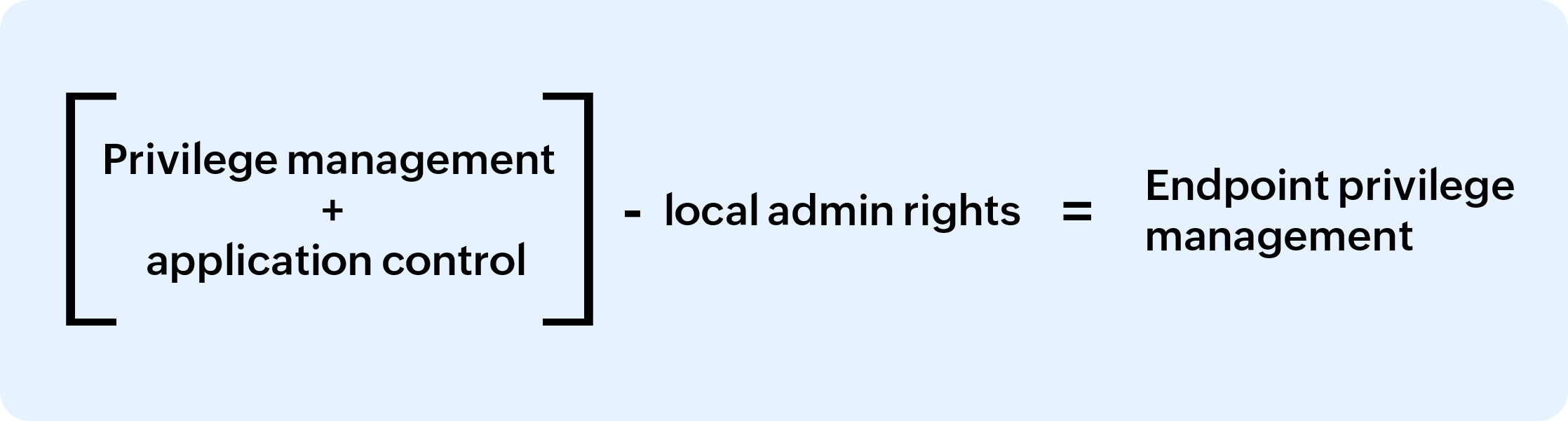

"Endpoint privilege management (EPM) kombinerar programkontroll och hantering av användarprivilegier för att se till att endast betrodda program körs, och att de körs med lägsta möjliga privilegier. Med EPM kan organisationer ta bort lokal administratörsåtkomst med minimal påverkan på slutanvändarna."

Med andra ord är hantering av klientprivilegier en process för att minska riskerna för potentiella missbruk av privilegier genom att ta bort lokala administratörsrättigheter. Detta genom att tillämpa principen om minsta möjliga privilegier (least privilege) på användar- och programbehörigheter. Detta skapar en miljö där användarna bara får de privilegier de behöver för att få tillgång till en viss betrodd applikation och för en viss tid som krävs för att utföra uppgiften. IT-team utövar denna kontroll genom att höja privilegier på begäran och genom specifik programkontroll.

Att hantera privilegier på program- och processnivå snarare än på användarnivå ger mer skräddarsydd kontroll, och när lokala administratörsrättigheter dras in kan användarna inte installera, få tillgång till och köra program om de inte har behovet. Genom att införliva rätt strategier och lösningar kan organisationer se till att produktiviteten inte hämmas på grund av åtkomstbegränsningar utan att ge lokala administratörsrättigheter eller överdrivna privilegier till användare.

Steg för effektiv hantering av Windows-privilegier

Nu när vi har en förståelse för hantering av klientprivilegier och varför företag behöver det, låt oss fördjupa oss i hur organisationer kan gå tillväga för att implementera hantering av klientprivilegier för sitt Windows-ekosystem.

Nedan listas steg som organisationer kan följa för att utforma och införliva effektiv privilegiehantering i sina Windows-system:

1. Identifiera och gör en resursinventering av klienter

Det första steget för att genomföra Windows-privilegiehantering är att identifiera och isolera de klienter i nätverket som behöver begränsade privilegier. När en inventering av enheterna har skapats är det mycket lättare att skapa policyer för höjning av användarprivilegier och att genomdriva applikationskontroll över de nödvändiga klienterna.

2. Ta bort lokala administratörsrättigheter på alla klienter

Lokala administratörskonton är icke-personliga konton som ger administrativ åtkomst till respektive system. Missbruk av administrativa rättigheter är en frekvent teknik som används av cyberkriminella för att få tillgång till verksamhetskritiska system i ett nätverk. Genom att ta bort lokala administratörsrättigheter på klienter och ersätta dem med vanliga användarkonton fråntas användarna privilegier för att installera och köra program som påverkar säkerheten på deras lokala dator, vilket minskar angriparnas möjligheter att infiltrera nätverket.

3. Inför granulär applikationskontroll

Efter att ha slutfört en klientinventering och tagit bort lokala administratörsrättigheter identifierar och isolerar du program och applikationer i er IT-miljö som kräver administratörsrättigheter. Tilldela granulära privilegier till enskilda program, inklusive fullständiga administratörsrättigheter. Blockera åtkomst till obehöriga program, särskilt skadliga program, med hjälp av en förtroendebaserad vitlistning av program. Genom att höja behörigheten för vitlistade program och applikationer på begäran kan vanliga användare få tillgång till dessa när de behöver utan att behöva ha administratörsbehörigheter.

4. Anta ett policydrivet tillvägagångssätt för att upprätthålla least privilege

Implementera least privilege centralt genom att definiera policyer för applikationskontroll. Skapa granulära policyer för att definiera vilka operationer användare kan utföra under vilka omständigheter. Policyer hjälper dig att kontextuellt utvärdera åtkomstförfrågningar till specifika applikationer och bevilja behörighet. På så sätt kan du garantera åtkomst med minsta möjliga privilegier i alla applikationer utan att det påverkar de anställdas produktivitet negativt.

5. Bevilja administratörsåtkomst just-in-time

För applikationer som absolut behöver administratörsrättigheter för att kunna köras ger du tidsbegränsad tillfällig administratörsbehörighet till standardanvändare genom att höja deras privilegier på specifika klienter eller i hela domänen. Detta kan göras genom att lägga till användarna i enheternas lokala grupp och/eller i utvalda AD-säkerhetsgrupper.

Just-in-time-behörighet (JIT) kan antingen beviljas på begäran eller automatiseras via policyn. Övervaka sessionerna som körs med förhöjd åtkomst genom att införa lämpliga kontroller för sessionskontroll och shadowing. Detta hjälper standardanvändare att smidigt få tillgång till program och processer under endast den tid som krävs och under fullständig övervakning utan behov av inloggningsuppgifter för ett administratörkonto.

6. Hantera klienter som inte tillhör den egna domänen

Förutom att kontrollera användarnas åtkomst till applikationer inom nätverket måste principen om least privilege också tillämpas på användarenheter från tredjepart, till exempel enheter för partners, leverantörer och entreprenörer, som underlättar åtkomst till känsliga företagsdata. Detta kan göras genom att distribuera agenter på enheterna. Med hjälp av agenter kan administratörer övervaka och styra privilegier med samma enkelhet och precision som de som hanteras inom företagets domän. En effektiv hantering av klienter utanför domänen är avgörande för att förhindra att onödiga privilegier ackumuleras och för att förhindra obehörig åtkomst.

7. Övervakning av privilegier

Övervaka och granska kontinuerligt exekverbara händelser på alla hanterade klienter via ett centraliserat verktyg så att loggarna görs sökbara och kan granskas och analyseras från en enda konsol för bättre korrelation. Ett enhetligt rapporteringsverktyg är särskilt användbar för att få en översiktlig bild av klienternas status, viktiga aktivitetsloggar och data, som kan fördjupas ytterligare för att få mer information. Dessutom måste agentaktivitet från klienter som inte tillhör en domän kontinuerligt spåras för att upptäcka onormal användaraktivitet.

8. Riskbedömning och analys

Införliva ML- och AI-driven beteendeanalys för att upptäcka anomalier i användaraktivitet för att hålla koll på privilegie-eskalerings-attacker. Beräkna och tilldela en riskpoäng till enskilda användare varje gång privilegier höjs, så att potentiellt skadliga användare kan spåras och lämpliga korrigerande åtgärder snabbt kan vidtas.

Sammanfattning

Vi kan konstatera att det finns ett behov av att ge användare och system lägsta möjliga privilegier för att på så sätt höja säkerheten i IT-miljön. För att underlätta hanteringen av administrativa behörigheter och systemlösenord finns verktyg som gör det hanterbart och ger full spårbarhet. PAM360 och Password Manager Pro från ManageEngine är lösningar som våra kunder använder för att uppnå privilegierat åtkomstskydd för din IT-infrastruktur oavsett var den befinner sig. En av Endpoint Centrals säkerhetsfunktioner innefattar att hantera applikationsbehörigheter och styra installation av programvara.

Ta kontakt med mig eller någon av mina kollegor så visar vi hur det fungerar.