Brett utbud från en enda konsol

Vi förstår vikten av en perfekt balans mellan ett integrerat arbetsflöde och anpassade lösningar genom integrationer. Integrationer kräver ofta att flera komponenter installeras på era endpoints, vilket inte bara kan vara omständligt utan också påverka era anställdas datorsystem negativt.

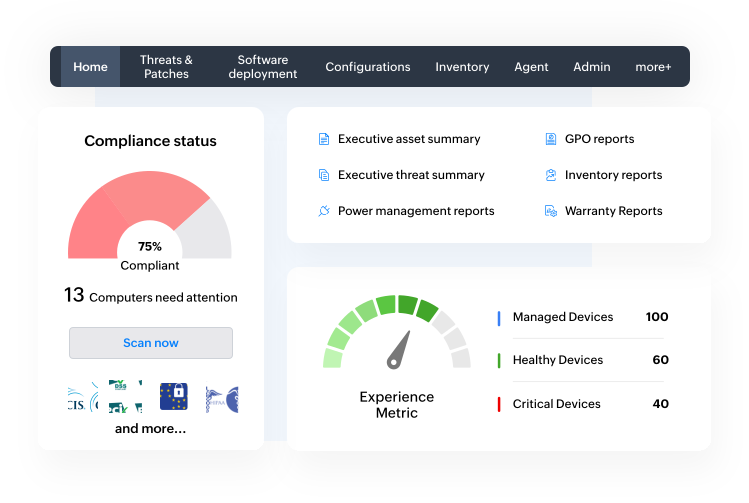

Personalens effektivitet och produktivitet förbättras avsevärt om deras verktyg är logiskt ordnade i deras verktygslåda. Endpoint Central är din företagsverktygslåda. Vi har skapat lösningen med effektiv endpoint-hantering och säkerhetsfunktioner genom att ständigt beakta verksamheters behov, s.k. unified endpoint management and security.

Stöd för flera operativsystem och enheter

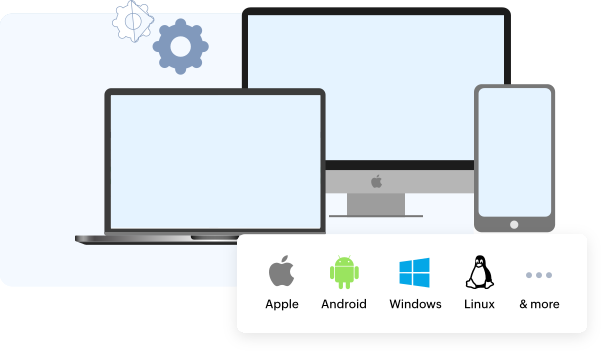

Det är ovanligt att organisationer idag begränsar sig till enbart ett slags operativsystem eller enhet. Verksamhetens karaktär kräver en mångfald av endpoints och operativsystem. Dessutom är det orimligt att lägga resurser på en mängd olika lösningar för att hantera din varierade flotta av enheter.

Därför är Endpoint Central den enda lösning du behöver för att få kontroll över dem alla. Oavsett om det gäller Windows, Apple, Linux, Android eller IoT-enheter, så hanterar vi och säkrar dem.

Nätverksneutral arkitektur

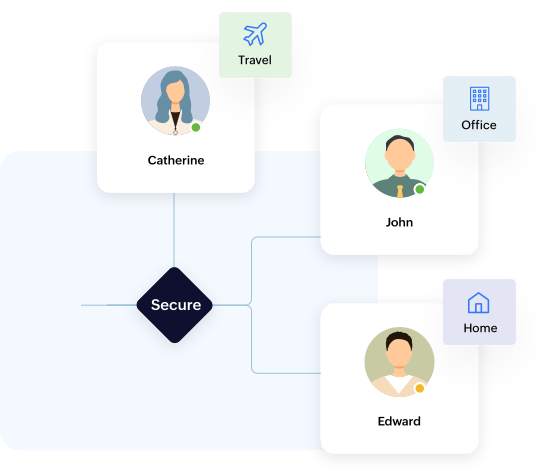

Har du en hybrid personal? Reser dina anställda ofta över hela världen? Driver du ditt företag i en säker miljö genom att undvika internet? Undrar du hur du kan hantera och säkra endpoints under dessa förhållanden? Vår arkitektur är utformad för att möta dina specifika behov. Vår lösning finns tillgänglig både som en lokal installation (On-Premises) och som molnbaserad version—inkluderar både offentliga och privata moln—för att passa dina önskemål.

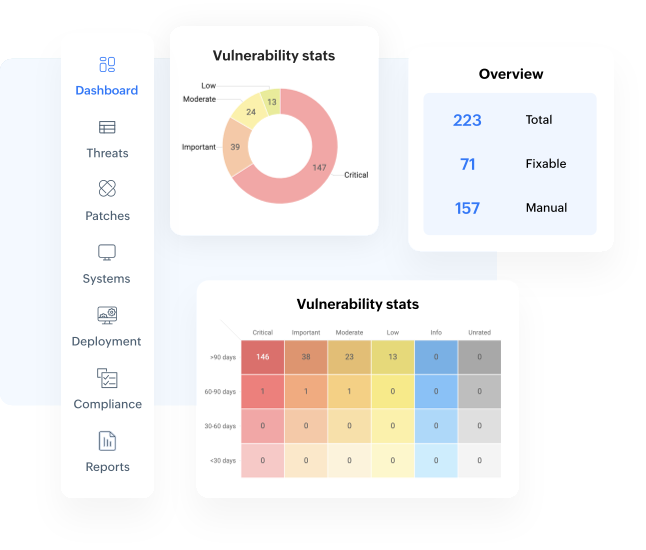

Sårbarhets- och patchhantering

Vi utmärker oss genom att erbjuda en integrerad dashboard för ITOps och SecOps att samverka på. Genom att kontextuellt koppla vårt hotdetekteringsverktyg med konsolen för patchhantering, möjliggörs det för er att identifiera hot, bedöma deras allvarlighetsgrad, uppnå CIS-efterlevnad, rätta till säkerhetsfelkonfigurationer och åtgärda hot baserat på allvarlighetsgrad, tillgänglighet av patchar och CVE-poäng.

Vi förstår att organisationer använder en mångfald av operativsystem och endpoints. Vi erbjuder patchstöd för datorer och servrar med Windows, Mac och Linux, samt för över 1000+ applikationer som ni kan använda inom er verksamhet. Och nej, vi har inte glömt bort att ni kanske har produktionservrar som kör på både Windows och Linux. Vi har en heltäckande lösning för patchning.

Mobile device management

Du kan smidigt hantera enheter med Android, iOS, Windows, Mac och Chrome – allt från en enda konsol. Men det slutar inte där, vår lösning möjliggör även fjärrfelsökning av över 30+ specialiserade/tåliga enheter som ofta används av personal på fältet för att säkerställa att deras effektivitet förblir oavbruten. Dessutom underlättar vår lösning användandet av kioskläge för att hantera obemannade offentliga informationsterminaler och kassasystem för att förhindra att användare påverkar deras grundläggande funktionalitet.

För anställda som värdesätter sin integritet erbjuder vi möjligheten att använda våra policyer för mobile application management (MAM). I linje med behovet av en hybrid arbetskultur stödjer vi även policyer för bring your own device (BYOD) och ser till att personliga och företagsdata hålls åtskilda på dessa enheter.

Zero-touch OS-installation

Namnet ger en antydan om dess kapacitet. Du kan enkelt distribuera både äldre och moderna operativsystem, även till distanskontor, och göra övergången mellan operativsystem smidig genom att säkerhetskopiera användarprofiler och slippa oroa dig för att hantera flera OS inom företaget. Vi är dessutom en av få leverantörer som möjliggör distribution av operativsystem till användare som arbetar hemifrån.

Säkra webbläsaren

I takt med att webbläsare allt oftare blir den primära porten för tillgång till företags- och SaaS-applikationer har säkerheten kring dessa blivit av yttersta vikt. Du har möjligheten att begränsa tillägg, nedladdningar och webbplatser som kan skada din IT-miljö samtidigt som du ser till att dina webbläsare är i enlighet med STIG-riktlinjerna (Security Technical Implementation Guides).

Hantering av attackytor

Förtroende är grundläggande i mänskliga relationer, men detta gäller inte för enheter. Genom att införliva Zero Trust-filosofin i vår produkt ger vi möjlighet att skapa en miljö med pålitliga perifera enheter som får åtkomst till dina endpoints. Dessutom kan du skapa en lista över pålitliga applikationer som dina slutanvändare kan använda på sina enheter. Vi förstår verkligen vikten av att balansera slutanvändarnas produktivitet med principen om least privilege. Därför erbjuder vi applikationsspecifik rättighetshöjning (privilege elevation).

Data är din mest värdefulla tillgång

Vår effektiva funktion för förebyggande av dataläckage kommer att klassificera data, särskilt personligt identifierbar information (PII), baserat på fördefinierade eller egna mallar. Varje administratör strävar efter att förstå hur data flödar inom deras IT-miljö. Därför kan du med Endpoint Central genomföra filspårning för att följa känsliga filer, särskilt när du överför dem till externa enheter. Du kan även genomföra file shadowing åtgärder för känsliga data varje gång du kopierar eller modifierar dem i perifera enheter.

Next-Gen Antivirus

Förebyggande åtgärder är alltid att föredra framför att reparera. De traditionella antivirusprogrammen som bygger på en signaturbaserad metod för att bekämpa skadeprogram blir alltmer ineffektiva i att skydda dina endpoints. Vår Next-Gen Antivirus representerar nästa steg i strävan efter att säkra företagets endpoints. Tack vare AI-stödd realtidsdetektering av beteenden kan du räkna med ett heltäckande försvar mot skadeprogram och inga driftstopp för dina endpoints.

Avancerade funktioner för fjärrfelsökning

När era användare kämpar med felande endpoints tar deras produktivitet skada. Situationen förvärras ytterligare om de har kundorienterade roller. Det är därför vi har integrerat en funktion för fjärrfelsökning i vår unified endpoint management (UEM)-lösning.

Även om vi erbjuder toppklassiga HIPAA-kompatibla funktioner för fjärrskärmdelning ger vår lösning dig möjligheten att helt undvika skärmdelning. Du kan direkt från din UEM-konsol hantera din användares kommandotolk, systemhanterare och aktivitetshanterare.

Över 75+ konfigurationer för att turbo-ladda din IT

Är du trött på att rutinmässigt utföra enformiga uppgifter för endpoint-hantering? Vi har utvecklat över 75+ effektiva automatiserade mallar för att öka IT-effektiviteten. Detta innebär att användarna inte stöter på några hinder när de använder sina enheter vilket leder till ökad produktivitet. Vi har dessutom fler än 300 anpassade skript i vårt skriptbibliotek som du kan använda för att uppfylla dina skräddarsydda behov.

Så kommer du igång!

Det finns mycket mer att uppskatta med Endpoint Central. Utvärdera själv eller prata med våra experter för att ta reda på mer om vad Endpoint Central kan göra för er verksamhet.

%20600.png?width=200&height=52&name=Endpointcentral%20Light%20(PNG)%20600.png)