All loggning samlat i

en central konsol

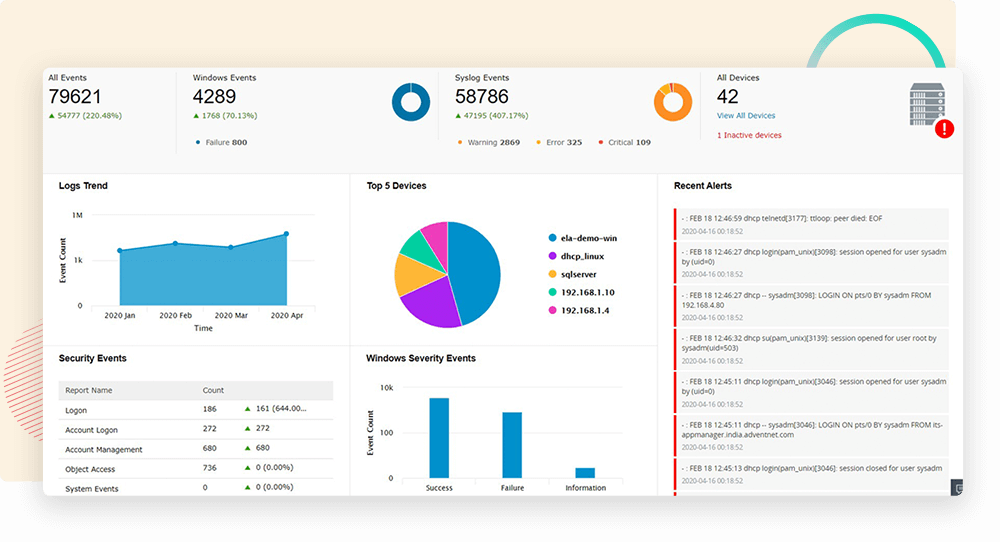

- Samla in loggar från olika källor inklusive användares enheter, servrar, nätverksenheter, brandväggar och antivirus- och intrångsskyddssystem.

- Analysera loggar enkelt i dashboards som visar information i form av grafer och intuitiva rapporter, vilket hjälper till att upptäcka attacker och misstänkta användarbeteenden samt stoppa potentiella hot.

- Bedöm effekten av säkerhetsincidenter genom att utföra analyser efter attacken och identifiera attackmönstret för att stoppa pågående attacker genom log forensics.

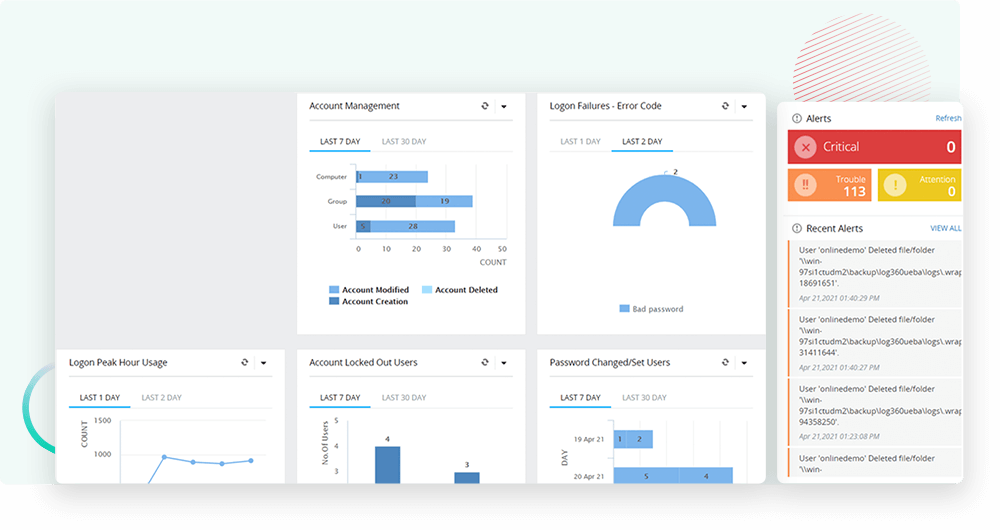

Övervakning av förändringar i Active Directory i realtid

Övervaka och granska kritiska Active Directory-ändringar i realtid. Använd detaljerad information om AD-objekt, spåra misstänkt användarbeteende, övervaka kritiska förändringar i grupper och organisationsenheter och mer för att proaktivt mildra säkerhetshot.

Du får dessutom realtidslarm vid kritiska förändringar i din Active Directory-infrastruktur.

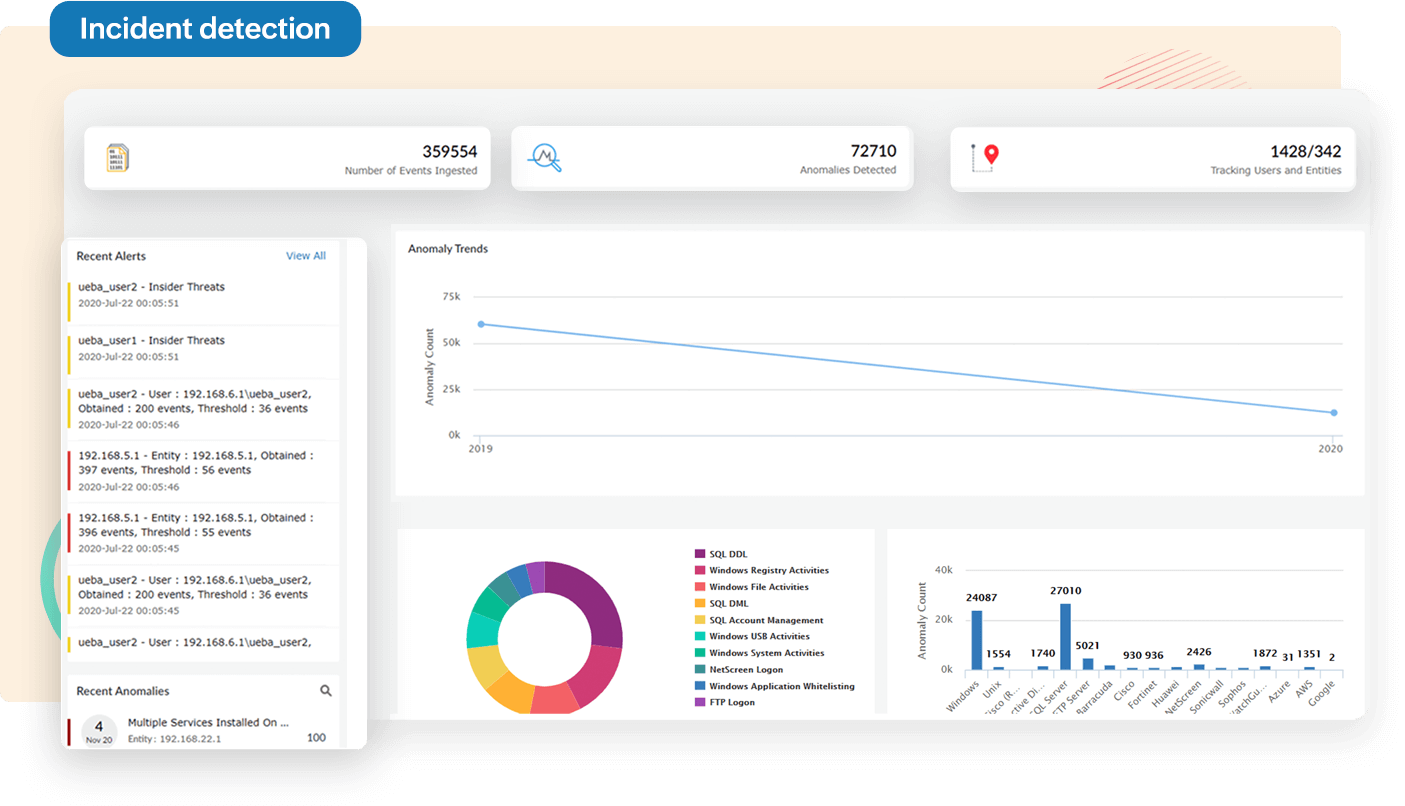

Incidenthantering med detektering och åtgärd

Upptäck säkerhetsincidenter eller dataintrång som utgör en utmaning för din organisation med hjälp av:

- Händelsekorrelation i realtid

Utnyttja kritisk information från olika säkerhetshändelser för att identifiera säkerhetshot. - Hotintelligens

Bli varnad om svartlistade IP-adresser och webbadresser som känns igen från STIX/TAXII-baserade flöden och motverka potentiella attacker. - Användar- och enhetsbeteendeanalys (UEBA)

Utnyttja beteendeförändringar för användare och enheter för att upptäcka onormal aktivitet i ditt nätverk. - Hotanalys och adaptiva tröskelvärden

Använd avancerad teknik för hotanalys och adaptiva tröskelvärden för att upptäcka misstänkt aktivitet i ditt nätverk och minskar antal falsklarm - Incident worflow

Använd ett automatiskt system som genomför en uppsättning åtgärder när de utlöses av en viss incident.

Några utvalda funktioner

Log forensic

Dyk enkelt ner i den råa loggdatan och gör en grundorsaksanalys för att ta reda på den exakta logginsatsen som orsakade säkerhetsincidenten.

Regelefterlevnad

Följ olika regleringsmandat som HIPAA för sjukvård, PCI DSS och GLBA för finans, FISMA för amerikanska federala myndigheter, ISO 27001, SOX och många fler genom att använda revisionsfärdiga rapportmallar och varningar om överträdelse av efterlevnad.

Threat hunting

Sök proaktivt efter avancerade säkerhetshot och cyberkriminella som lurar i ditt nätverk genom att använda ett system för händelserespons i realtid som varnar dig om kritiska händelser och erbjuder loggsökningsalternativ för att upptäcka och stoppa skadliga aktiviteter.

Active Directory övervakning

Övervaka användargenererad aktivitet som logon och logoff events, privileged escalations samt kritiska förändringar i AD för att omedelbart upptäcka attacker.

Proaktiv säkerhets- och riskhantering

Bedöm, hantera och minska säkerhetsrisker för att bli mer proaktiv i säkerhetsarbetet och underlätta regelefterlevnad. Läs mer

Övervakning av privileged users

Samlar och analyserar alla aktiviteter av privileged users och ger detaljerad rapport med information om inloggning och utloggning av dessa användare.

UEBA

Med User and Entity Behavior Analytics (UEBA) som bygger på machine learning lär sig och kontinuerligt anpassar sig till förändringar för att identifiera säkerhetshot som tidigare gick under radarn. Läs mer

Säkerhetsorkestrering - SOAR

Samla all säkerhetsdata från olika plattformar som Exchange Server, Microsoft 365, IaaS, PaaS, SaaS, lokala nätverksenheter, servrar, applikationer och mer i en enda konsol. Snabba upp lösningen av hot genom att automatisera ditt svar på upptäckta incidenter med hjälp av worflows.

Molnsäkerhet

Få insyn i dina molninfrastrukturer för AWS, Azure, Salesforce och Google Cloud Platform. Säkerställ molndatasäkerhet genom att övervaka ändringar i realtid av dina användare, nätverkssäkerhetsgrupper, virtuellt privat moln (VPC), behörighetsändringar och mer som sker i din molnmiljö.

Ladda ner och testa i 30 dagar

Ladda ner en fullt fungerande version av produkten och att testa i 30 dagar. Vi bjuder på support under utvärderingsperioden.

On premise

Signa upp för att utvärdera on-premise versionen.

Cloud

Signa upp för att utvärdera cloud-versionen.

Smarta adaptiva tröskelvärden

Bekämpa säkerhetshot med Log360:s exakta modell för adaptiva tröskelvärden (adaptive thresholds) baserad på maskininlärning (ML).

Utforska Log360